1.提前下载安装openssl2.新建openssl文件夹打开在命令行操作3.按照下面的操作进行MQTT 安全  作为基于现代密码学公钥算法的安全协议,TLS/SSL 能在计算机通讯网络上保证传输安全,EMQX 内置对 TLS/SSL 的支持,包括支持单/双向认证、X.509 证书、负载均衡 SSL 等多种安全认证。你可以为 EMQX 支持的所有协议启用 SSL/TLS,也可以将 EMQX 提供的 HTTP API 配置为使用 TLS。本文将介绍如何在 EMQX 中为 MQTT 启用 TLS。 SSL/TLS 带来的安全优势

SSL/TLS 协议TLS/SSL 协议下的通讯过程分为两部分,第一部分是握手协议。握手协议的目的是鉴别对方身份并建立一个安全的通讯通道。握手完成之后双方会协商出接下来使用的密码套件和会话密钥;第二部分是 record 协议,record 和其他数据传输协议非常类似,会携带内容类型,版本,长度和荷载等信息,不同的是它所携带的信息是加密了的。 下面的图片描述了 TLS/SSL 握手协议的过程,从客户端的 "hello" 一直到服务器的 "finished" 完成握手。有兴趣的同学可以找更详细的资料看。对这个过程不了解也并不影响我们在 EMQX 中启用这个功能。  SSL/TLS 证书准备通常来说,我们会需要数字证书来保证 TLS 通讯的强认证。数字证书的使用本身是一个三方协议,除了通讯双方,还有一个颁发证书的受信第三方,有时候这个受信第三方就是一个 CA。和 CA 的通讯,一般是以预先发行证书的方式进行的。也就是在开始 TLS 通讯的时候,我们需要至少有 2 个证书,一个 CA 的,一个 EMQX 的,EMQX 的证书由 CA 颁发,并用 CA 的证书验证。 获得一个真正受外界信任的证书需要到证书服务提供商进行购买。在实验室环境,我们也可以用自己生成的证书来模拟这个过程。下面我们分别以这两种方式来说明 EMQX 服务器的 SSL/TLS 启用过程。 注意: 购买证书与自签名证书的配置,读者根据自身情况只需选择其中一种进行测试。 购买证书如果有购买证书的话,就不需要自签名证书。 为方便 EMQX 配置,请将购买的证书文件重命名为 emqx.crt,证书密钥重命名为 emqx.key。 自签名证书在这里,我们假设您的系统已经安装了 OpenSSL。使用 OpenSSL 附带的工具集就可以生成我们需要的证书了。 首先,我们需要一个自签名的 CA 证书。生成这个证书需要有一个私钥为它签名,可以执行以下命令来生成私钥: [code]openssl genrsa -out ca.key 2048 [/code]这个命令将生成一个密钥长度为 2048 的密钥并保存在 ca.key 中。有了这个密钥,就可以用它来生成 EMQX 的根证书了: [code]openssl req -x509 -new -nodes -key ca.key -sha256 -days 3650 -out ca.pem [/code]查看 CA 证书信息(可选): [code]openssl x509 -in ca.pem -noout -text [/code]根证书是整个信任链的起点,如果一个证书的每一级签发者向上一直到根证书都是可信的,那个我们就可以认为这个证书也是可信的。有了这个根证书,我们就可以用它来给其他实体签发实体证书了。 实体(在这里指的是 EMQX)也需要一个自己的私钥对来保证它对自己证书的控制权。生成这个密钥的过程和上面类似: [code]openssl genrsa -out emqx.key 2048 [/code]新建 openssl.cnf 文件,

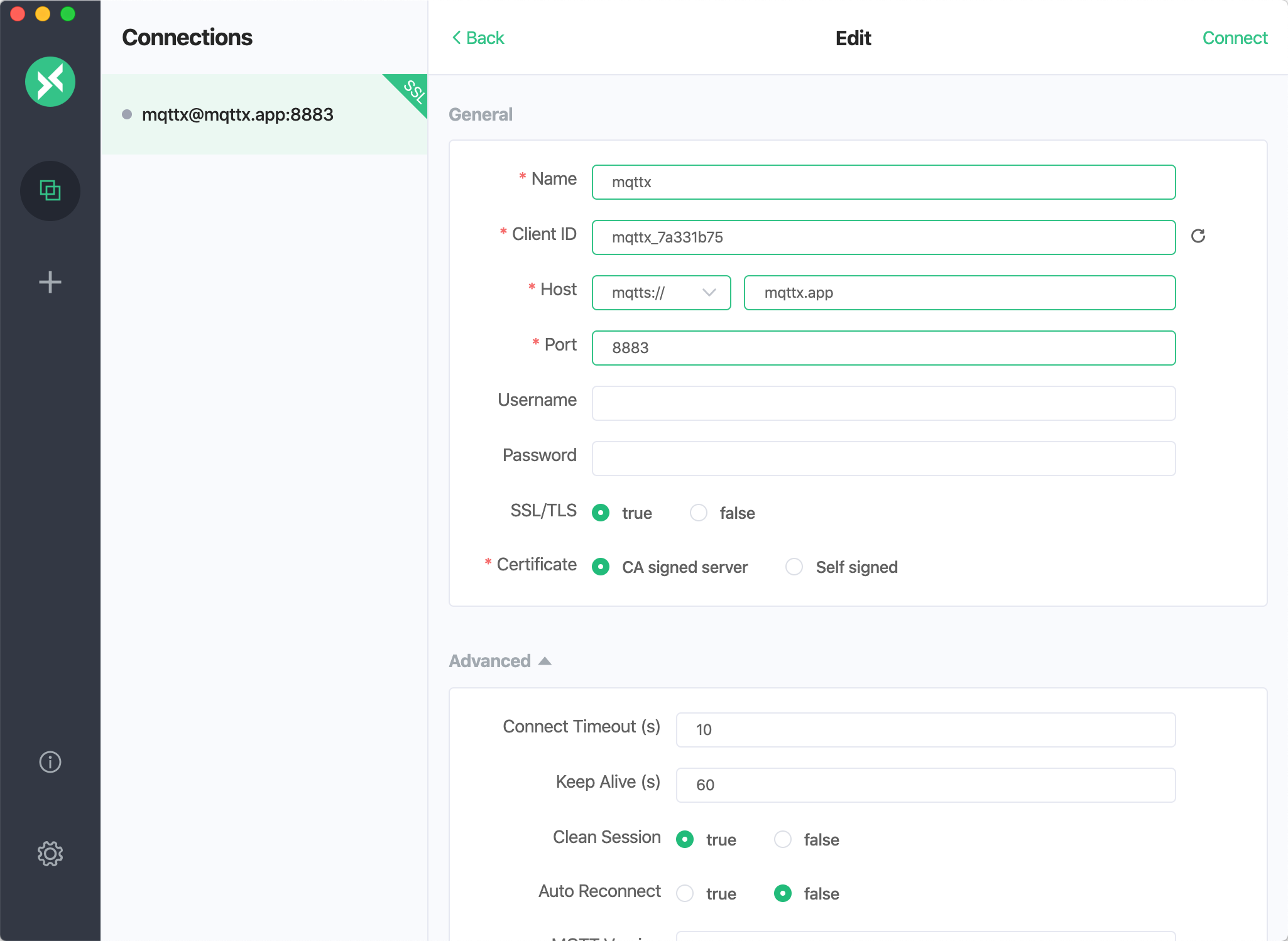

然后以这个密钥和配置签发一个证书请求: [code]openssl req -new -key ./emqx.key -config openssl.cnf -out emqx.csr [/code]然后以根证书来签发 EMQX 的实体证书: [code]openssl x509 -req -in ./emqx.csr -CA ca.pem -CAkey ca.key -CAcreateserial -out emqx.pem -days 3650 -sha256 -extensions v3_req -extfile openssl.cnf [/code]查看 EMQX 实体证书(可选): [code]openssl x509 -in emqx.pem -noout -text [/code]验证 EMQX 实体证书,确定证书是否正确: [code]$ openssl verify -CAfile ca.pem emqx.pem emqx.pem: OK [/code]准备好证书后,我们就可以启用 EMQX 的 TLS/SSL 功能了。 SSL/TLS 启用及验证在 EMQX 中 mqtt:ssl 的默认监听端口为 8883。 购买证书方式EMQX 配置将前文重命名后的 emqx.key 文件及 emqx.crt 文件拷贝到 EMQX 的 etc/certs/ 目录下,并参考如下配置修改 emqx.conf: [code]## listener.ssl.$name is the IP address and port that the MQTT/SSL ## Value: IP:Port | Port listener.ssl.external = 8883 ## Path to the file containing the user's private PEM-encoded key. ## Value: File listener.ssl.external.keyfile = etc/certs/emqx.key ## 注意:如果 emqx.crt 是证书链,请确保第一个证书是服务器的证书,而不是 CA 证书。 ## Path to a file containing the user certificate. ## Value: File listener.ssl.external.certfile = etc/certs/emqx.crt [/code]MQTT 连接测试当配置完成并重启 EMQX 后,我们使用 MQTT 客户端工具 - MQTTX(该工具跨平台且支持 MQTT 5.0),来验证 TLS 服务是否正常运行。 MQTTX 版本要求:v1.3.2 及以上版本

注意:在 Certificate 一栏只需选择 CA signed server 即可,使用购买证书在进行单向认证连接时不需要携带任何证书文件(CA 文件也不需要携带)。

自签名证书方式EMQX 配置将前文中通过 OpenSSL 工具生成的 emqx.pem、emqx.key 及 ca.pem 文件拷贝到 EMQX 的 etc/certs/ 目录下,并参考如下配置修改 emqx.conf: [code]## listener.ssl.$name is the IP address and port that the MQTT/SSL ## Value: IP:Port | Port listener.ssl.external = 8883 ## Path to the file containing the user's private PEM-encoded key. ## Value: File listener.ssl.external.keyfile = etc/certs/emqx.key ## 注意:如果 emqx.pem 是证书链,请确保第一个证书是服务器的证书,而不是 CA 证书。 ## Path to a file containing the user certificate. ## Value: File listener.ssl.external.certfile = etc/certs/emqx.pem ## 注意:ca.pem 用于保存服务器的中间 CA 证书和根 CA 证书。可以附加其他受信任的 CA,用来进行客户端证书验证。 ## Path to the file containing PEM-encoded CA certificates. The CA certificates ## Value: File listener.ssl.external.cacertfile = etc/certs/ca.pem [/code]MQTT 连接测试(OpenSSL)

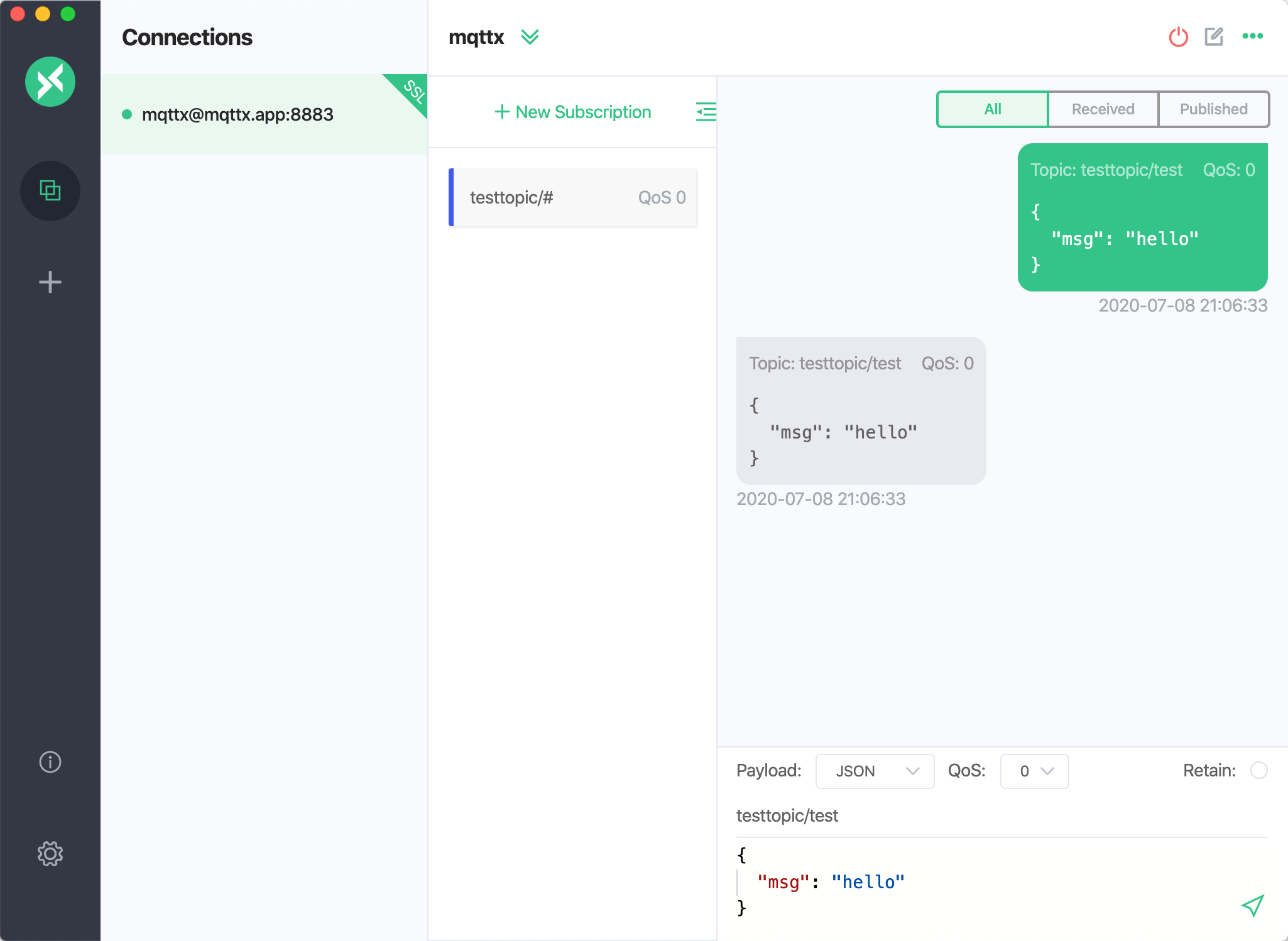

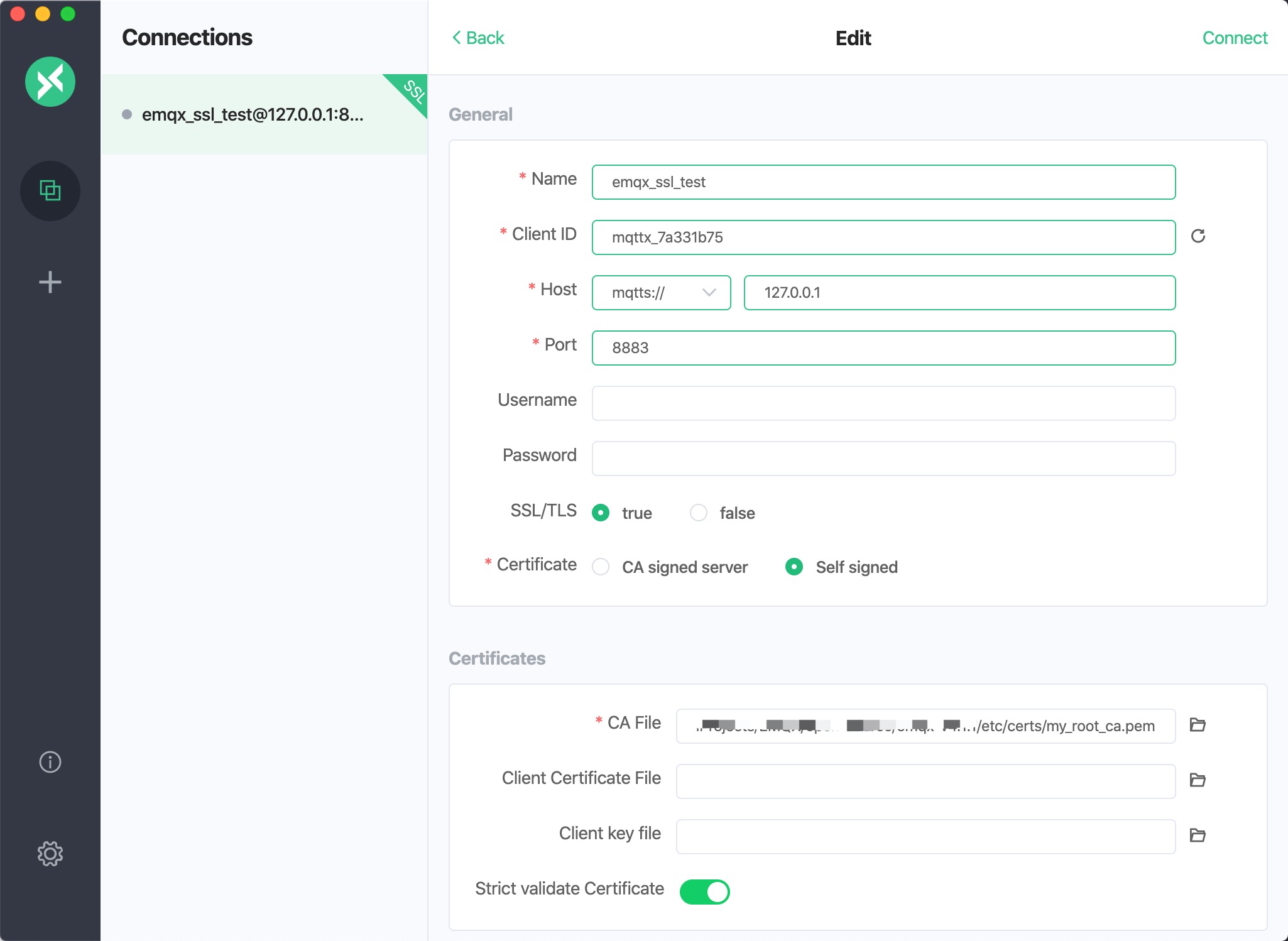

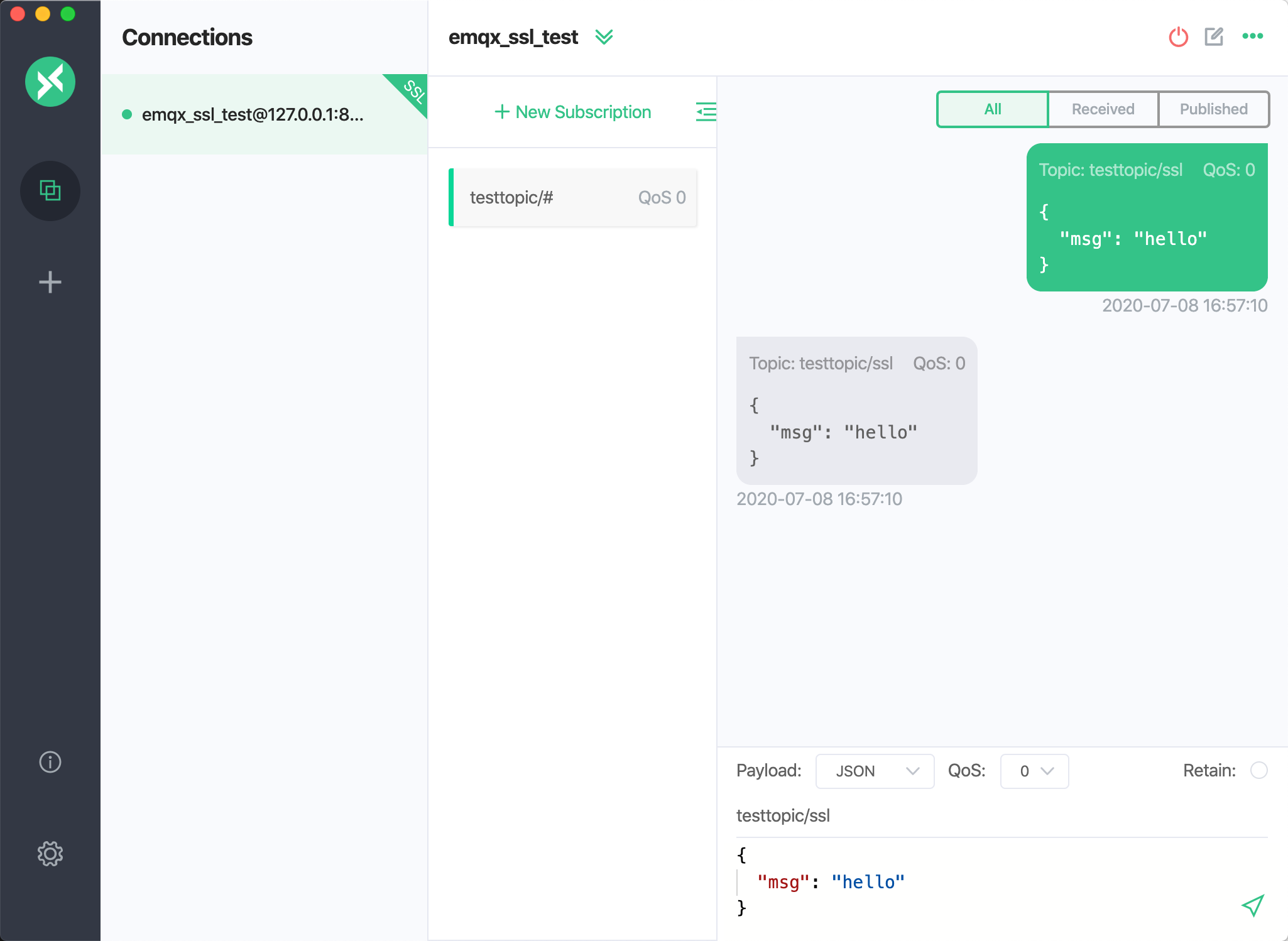

MQTT 连接测试(MQTTX)当配置完成并重启 EMQX 后,我们使用 MQTT 客户端工具 - MQTTX(该工具跨平台且支持 MQTT 5.0),来验证 TLS 服务是否正常运行。 MQTTX 版本要求:v1.3.2 及以上版本

此时 Certificate 一栏需要选择 Self signed ,并携带自签名证书中生成的 ca.pem 文件。

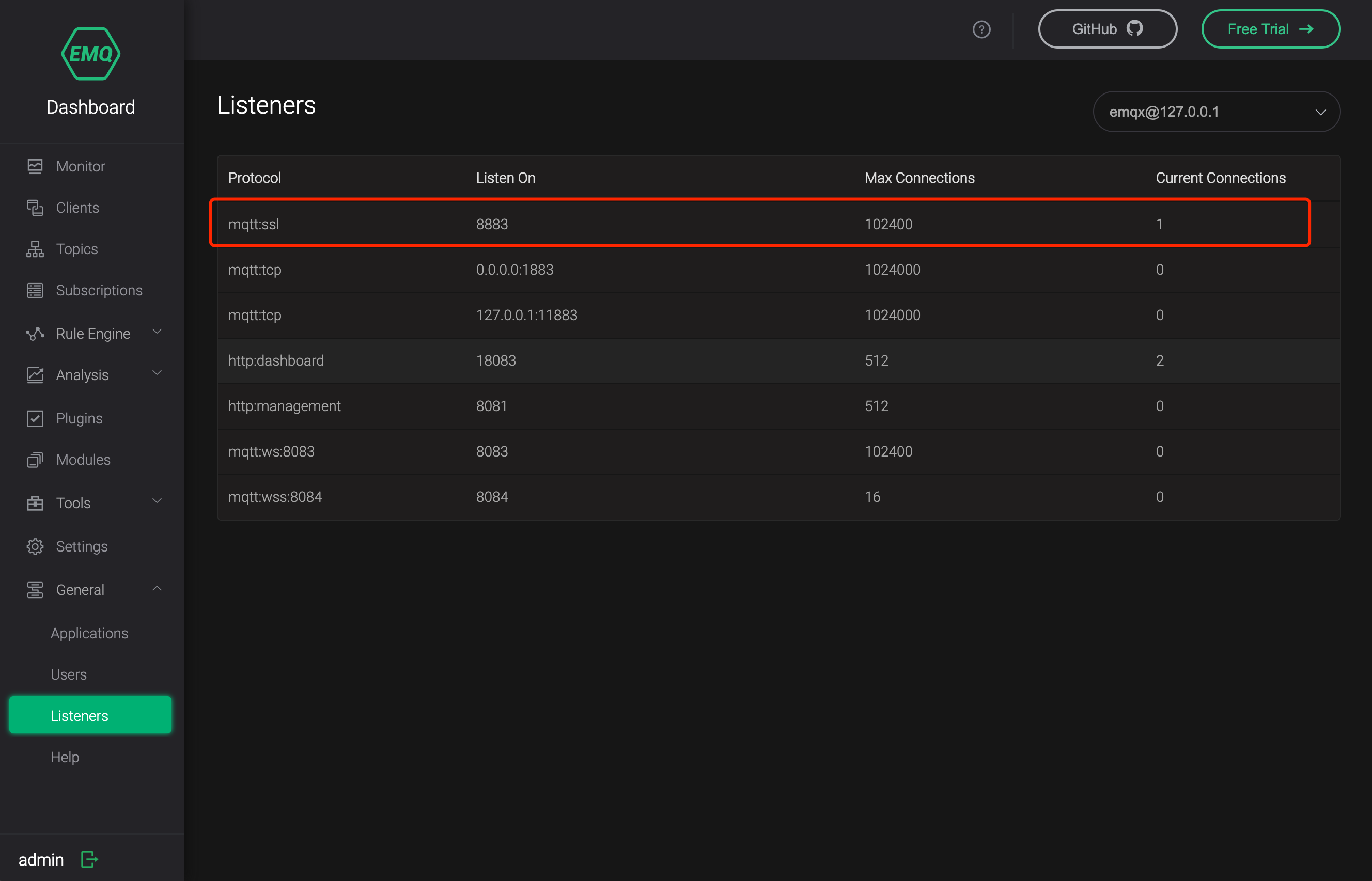

EMQX Dashboard 验证最后,打开 EMQX 的 Dashboard 在 Listeners 页面可以看到在 8883 端口上有一个 mqtt:ssl 连接。  至此,我们成功的完成了 EMQX 服务器的 SSL/TLS 配置及单向认证连接测试。EMQX SSL/TLS 双向认证配置文档请关注我们的后续文章。 免责声明:本内容来源于网络,如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |